Permettez-moi de commencer par une question directe : savez-vous combien de fois vos données personnelles ont déjà fuité ?

Votre nom, votre adresse, votre email, votre date de naissance, votre numéro de téléphone, peut-être votre numéro de Sécurité sociale. Avec les incidents France Travail (43 millions de personnes), ANTS (jusqu’à 19 millions de dossiers), Viamedis/Almerys en santé (33 millions), Free Mobile et Bouygues Telecom, et des dizaines d’autres incidents moins médiatisés, la réponse pour la quasi-totalité des Français adultes est : plusieurs fois.

Ces données ne disparaissent pas. Elles s’accumulent, se croisent, s’enrichissent. Et aujourd’hui, elles sont disponibles sur le darkweb pour quelques euros. Prêtes à être utilisées.

Pas par des organisations d’État complexes. Par n’importe qui disposant d’une motivation, d’un accès internet et d’outils IA désormais accessibles à tous.

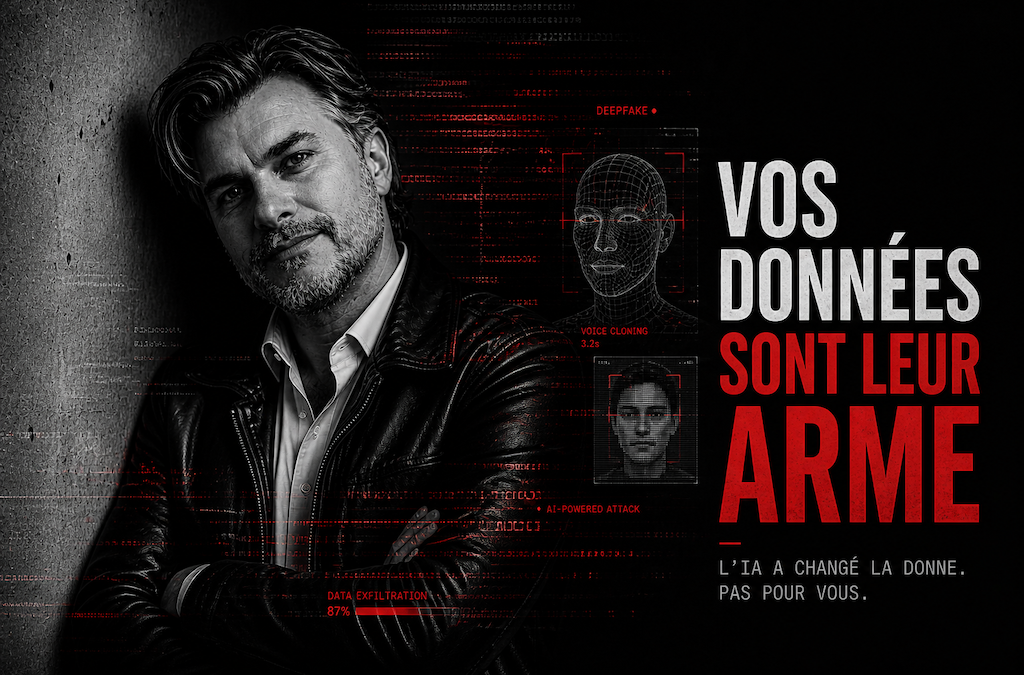

C’est l’objet de cet article : vous montrer, concrètement, comment vos données déjà volées vont être utilisées dans les prochaines attaques. Pas pour vous alarmer. Pour vous préparer.

Le changement fondamental que peu de gens ont compris

Pendant des années, les hackers avaient besoin de compétences techniques élevées. Coder un malware, concevoir une campagne de phishing convaincante, orchestrer une fraude ciblée : tout cela demandait du temps, de l’expertise et des ressources.

L’IA a changé ça radicalement.

Elle n’a pas inventé de nouveaux types d’attaques. Elle a rendu les attaques existantes accessibles, scalables et indétectables pour le grand public. Un attaquant de niveau moyen peut aujourd’hui, avec des outils disponibles sur des forums spécialisés :

- Générer des milliers d’emails de phishing personnalisés en quelques minutes

- Cloner une voix à partir de 3 secondes d’audio public

- Créer une identité synthétique complète (photo, biographie, style d’écriture, documents)

- Faire parler un visage en vidéo en temps réel

- Fabriquer une pièce d’identité synthétique indétectable par les systèmes de contrôle classiques

Le coût de lancement d’une arnaque s’est effondré. Le retour sur investissement pour les criminels a explosé. En formation, je dis souvent que l’IA n’est pas dangereuse par elle-même. Elle est dangereuse dans les mains de gens qui n’ont plus besoin d’être experts pour faire des dégâts.

L’usurpation d’identité : le vrai cauchemar que personne ne mesure

On parle beaucoup de vol de données. On parle trop peu de ce qui se passe après.

Plus de 200 000 cas d’usurpation d’identité sont recensés chaque année en France. Et ce chiffre ne représente que la partie déclarée, la partie visible. Parce que beaucoup de victimes ne savent pas, pendant des semaines ou des mois, que quelqu’un a ouvert un crédit, souscrit un abonnement ou créé un compte en leur nom.

Ce qui a changé en 2025-2026, c’est l’industrialisation par l’IA :

- Deepfakes en hausse de 700 % en France entre le T1 2024 et le T1 2025 (source : Sumsub)

- Documents d’identité synthétiques en hausse de 281 % en France, et de 378 % en Europe

- Fraude aux documents synthétiques : des pièces d’identité générées par IA, indétectables par les contrôles classiques, utilisées pour ouvrir des comptes bancaires, contracter des prêts, s’inscrire sur des plateformes en votre nom

La falsification traditionnelle recule dans le monde entier. Sauf en Europe, où elle augmente encore de 33 %. Nous ne sommes pas en train de résoudre le problème. Nous sommes en train de le déplacer vers des formes encore plus difficiles à détecter.

Les conséquences concrètes pour une victime :

- Des crédits contractés en son nom, dont elle apprend l’existence lors d’un refus de prêt

- Des dettes qu’elle n’a pas créées, qui apparaissent dans ses fichiers bancaires

- Des démarches qui prennent entre 1 et 3 ans pour être résolues, avec des dizaines d’organismes à contacter

- Un préjudice moral que les tribunaux reconnaissent mais indemnisent souvent très modestement

- Et une empreinte numérique corrompue qui continue de générer des problèmes longtemps après

Ce n’est pas anecdotique. Chaque fuite massive, ANTS, France Travail, Viamedis, est une matière première directe pour l’usurpation. Et avec l’IA, exploiter ces données est devenu trivial.

SIM swapping : quand ils prennent le contrôle de votre téléphone

Le SIM swapping, c’est le scénario où un attaquant persuade votre opérateur téléphonique de transférer votre numéro vers une carte SIM qu’il contrôle. En quelques minutes, il reçoit tous vos SMS, y compris les codes de double authentification de votre banque.

En 2026, cette attaque se fait entièrement à distance, sans même nécessiter de complicité en boutique. Les fraudeurs exploitent les vulnérabilités des protocoles eSIM et des systèmes de gestion des opérateurs.

Les chiffres sont clairs :

- Hausse de 340 % des fraudes liées au SIM swapping depuis janvier 2026 (banques françaises)

- Perte moyenne par victime : 8 500 euros

- Plus de 15 000 Français touchés en quelques mois

Comment ils y arrivent ? Avec vos données déjà fuitées. Nom, date de naissance, adresse, opérateur, parfois les 4 derniers chiffres de votre IBAN. Exactement le type d’informations disponibles dans les bases ANTS, France Travail ou Free Mobile déjà compromises.

Le premier signe : votre téléphone perd tout réseau sans raison apparente. Si ça vous arrive, appelez immédiatement votre opérateur depuis un autre appareil et bloquez votre ligne. Chaque minute compte.

La protection la plus simple : arrêtez d’utiliser le SMS comme second facteur d’authentification. Passez à une application d’authentification (Google Authenticator, Microsoft Authenticator, Authy). Le SMS est un second facteur fragile. Dans le contexte actuel, il donne une fausse impression de sécurité.

Account Takeover : la prise de contrôle silencieuse de vos comptes

L’Account Takeover (ATO), c’est quand un attaquant prend le contrôle de l’un de vos comptes existants. Et il peut le faire sans jamais toucher à votre mot de passe.

Les chiffres 2025 :

- Hausse de 71 % des cyberattaques utilisant des identifiants volés ou compromis (IBM, 2024)

- 78 % des personnes réutilisent le même mot de passe sur plusieurs comptes

- Les fraudes par piratage de compte ont généré 13 milliards de dollars de pertes dans le monde en 2023

Le mécanisme typique est le credential stuffing : les attaquants prennent une base de données de couples email/mot de passe issue d’une fuite (disons, votre compte compromis via l’incident Free Mobile), et ils testent automatiquement ces identifiants sur des centaines d’autres sites. Banque, messagerie, e-commerce, plateforme professionnelle.

Si vous avez utilisé le même mot de passe ou une variante sur plusieurs services, ils rentrent. Sans alerte. Sans bruit.

Une fois à l’intérieur, ils peuvent :

- Modifier vos informations de contact pour vous bloquer

- Effectuer des transactions ou des achats

- Voler les données clients si c’est un compte professionnel

- Se servir du compte pour rebondir vers d’autres systèmes

L’ATO est particulièrement dangereux parce qu’il est silencieux. Vous ne savez pas que vous avez été compromis jusqu’à ce que le dommage soit fait.

Les scénarios qui arrivent maintenant et ceux qui arrivent bientôt

Ce qui se passe en ce moment

Le faux colis IA-généré

Vous recevez un SMS. Il contient une photo générée par IA montrant un colis portant votre nom, votre prénom et votre adresse exacte, avec le logo du transporteur. « Votre colis n’a pas pu être livré, cliquez ici pour régler les frais. » Le réalisme vient de vos données personnelles fuitées. Le lien pointe vers un site de phishing qui vole vos coordonnées bancaires.

Le secteur e-commerce en Europe enregistre une hausse de 176 % des tentatives de fraude entre le T1 2024 et le T1 2025. Le faux colis IA-généré en est l’exemple parfait : il n’existait pas à cette échelle il y a deux ans.

Le clonage vocal d’urgence

Depuis janvier 2026, plus de 15 000 victimes en France ont été touchées par des fraudes utilisant une voix clonée par IA, avec un préjudice moyen de 2 400 euros. Le scénario : un appel de la voix de votre conseiller bancaire, un proche en urgence, un dirigeant qui demande un virement. Trois secondes d’enregistrement audio public suffisent pour construire le clone.

La fraude au président avec deepfake vidéo

La visioconférence avec le PDG qui demande un virement en urgence avant la clôture. Ça a coûté 25 millions de dollars à une entreprise à Hong Kong. Ça arrive en France. J’ai des clients qui y ont failli.

Ce qui arrive bientôt (2026-2028)

L’identité synthétique qui s’infiltre sur la durée

Un profil LinkedIn parfait, une photo IA, une biographie cohérente, un style d’écriture adapté à votre secteur. Pendant plusieurs semaines, cette identité interagit avec votre organisation, répond aux questions, construit de la confiance. Puis vient la demande : un virement, un accès, un document sensible.

Ce type d’attaque cible les dirigeants de PME et les professionnels exposés sur les réseaux. Tout ce qui est public, LinkedIn, site web, conférences, est exploitable pour construire un scénario crédible.

Les faux candidats IA lors des recrutements

Ce n’est plus anecdotique. Des entreprises signalent des entretiens d’embauche conduits avec des candidats synthétiques, profils générés par IA, CV parfaits, réponses fluides en visio, pièces d’identité falsifiées. L’objectif n’est pas toujours d’être embauché. Parfois, c’est de récupérer des informations sur l’organisation, les processus internes, les accès IT, le cadre des missions.

Pour les RH qui lisent cet article : si un candidat refuse catégoriquement d’activer sa caméra pour un entretien malgré des conditions techniques correctes, c’est un signal. Pas une certitude. Un signal.

L’agent IA infiltré dans vos outils

Vous avez déployé un assistant IA connecté à votre CRM, vos emails, votre documentation interne. Un attaquant introduit des instructions cachées dans un document, un email ou un formulaire que votre outil va traiter. L’assistant IA exécute ces instructions en bonne foi : il exfiltre des données, modifie des informations, envoie des messages en votre nom. Sans alerte. C’est la prompt injection, et c’est déjà documenté sur des systèmes en production.

Si vous avez déployé des outils IA sans gouvernance des accès, sans politique de données, sans cloisonnement des permissions, cette surface d’attaque existe chez vous en ce moment.

Le ransomware augmenté par chantage deepfake

Après une exfiltration, l’attaquant génère des contenus deepfake personnalisés impliquant vos dirigeants dans de faux scandales, et menace de les publier si la rançon n’est pas payée. La pression combinée (données volées + réputation) augmente la probabilité de paiement. La crise n’est plus seulement technique. Elle est réputationnelle.

La campagne de destruction coordonnée

Un ex-collaborateur mécontent. Un concurrent déloyal. Quelques centaines d’euros en outils IA. Une avalanche de faux témoignages vidéo, faux avis, faux échanges audio publiés sur plusieurs plateformes en variations légèrement différentes pour contourner la modération. Le coût de lancement tend vers zéro. La capacité de réponse de l’entreprise visée reste lente et coûteuse.

Ce que vos données permettent exactement

Pour comprendre pourquoi ces scénarios sont si efficaces, il faut comprendre comment vos données fonctionnent comme matière première.

Vos données personnelles fuitées (nom, prénom, date de naissance, email, téléphone, adresse, numéro de Sécurité sociale) ne sont pas utilisées séparément. Elles sont croisées avec vos données publiques : LinkedIn, interventions en conférence, posts sur les réseaux, site d’entreprise, photos publiques.

Ce croisement produit un profil riche : votre secteur, vos clients, vos partenaires, votre style de communication, vos préoccupations actuelles, vos habitudes. L’IA peut alors générer des interactions sur mesure, dans votre ton, dans votre contexte, au bon moment.

C’est pour ça que les arnaques semblent si réelles. Elles ne sont pas génériques. Elles sont construites pour vous, avec vos propres informations.

Ce que vous pouvez faire : la vigilance active

La réponse à tout cela n’est pas de se déconnecter, ni de mémoriser une liste de 50 bonnes pratiques. C’est d’adopter quelques réflexes simples et de les tenir dans la durée.

La règle absolue

Jamais d’action urgente sur une demande non sollicitée. Ni par téléphone, ni par SMS, ni par email, ni par vidéo. Si quelqu’un vous demande un virement, un code, une information sensible ou un clic urgent, vous raccrochez, vous posez le message de côté, et vous vérifiez par un canal que vous contrôlez. Un numéro officiel que vous appelez vous-même. Une connexion directe au site sans passer par le lien reçu.

Cette règle seule désamorce la majorité des arnaques en cours.

Contre le clonage vocal et les deepfakes

- Posez une question dont seule la vraie personne connaît la réponse

- Établissez avec vos proches et collaborateurs un mot de code d’urgence, connu uniquement de vous, à demander si quelqu’un prétend être en danger ou demande un virement

- Pour les visioconférences importantes : imposez une vérification secondaire avant tout acte sensible

- Raccrochez systématiquement sur une voix « urgente » et rappelez sur le numéro que vous connaissez

Contre le SIM swapping

- Passez de l’authentification par SMS à une application d’authentification (Google Authenticator, Authy, Microsoft Authenticator)

- Activez un code PIN sur votre carte SIM, et contactez votre opérateur pour lui demander qu’aucun changement de ligne ne soit possible sans vérification renforcée

- Si votre téléphone perd tout réseau sans raison : appelez immédiatement votre opérateur depuis un autre appareil

Contre l’Account Takeover

- Un mot de passe unique par service, stocké dans un gestionnaire (Bitwarden, Proton Pass, versions gratuites disponibles)

- Vérifiez régulièrement si vos données ont fuité : Have I Been Pwned est gratuit et prend 30 secondes

- Surveillez vos relevés bancaires chaque semaine, pas chaque mois. Les micro-transactions frauduleuses passent sinon inaperçues pendant des mois

Contre l’usurpation d’identité

- Si vous avez un compte sur l’ANTS, France Connect ou tout service public ayant été compromis : changez vos mots de passe immédiatement et activez la double authentification

- Vérifiez vos fichiers de crédit (Banque de France, fichiers FICP/FCC) pour détecter des demandes de crédit que vous n’avez pas formulées

- Limitez vos informations publiques sur LinkedIn, votre site et les réseaux : moins vous exposez de données précises, moins vous êtes une cible facile pour la construction d’une identité synthétique à partir de vos informations

En entreprise

- Procédure de validation indépendante (out-of-band) obligatoire pour tout virement, changement d’accès ou modification sensible

- Formation aux scénarios réels avec simulations de phishing et de deepfake : pas des slides annuels

- Gouvernance claire des outils IA déployés : qui y accède, quelles données ils touchent, quelles permissions ils ont

- Audit cyber ou diagnostic BPI Cyber avant que ça arrive, pas pendant

- Plan de réponse à incidents incluant la gestion de crise réputationnelle, parce que les deepfakes changent la nature des crises auxquelles les entreprises doivent se préparer

La vraie question

La question n’est plus « est-ce que je vais être ciblé ? » Vos données sont déjà là-bas. La question est : est-ce que vous avez les bons réflexes pour ne pas tomber dans le piège quand ça arrive ?

La technologie de détection des deepfakes progresse. Les régulateurs bougent. Les plateformes s’adaptent. Mais dans la fenêtre actuelle, entre l’accessibilité des outils d’attaque et la maturité des défenses grand public, c’est la vigilance humaine qui fait la différence.

Pas la paranoïa. La vigilance systématique. Et la décision consciente de ne plus faire confiance par défaut à ce qui arrive dans votre boîte de réception, sur votre téléphone ou sur votre écran.

Le doute raisonnable n’est plus une option. C’est une compétence.

je suis consultant en cybersécurité, IA et transformation digitale. j’ accompagne les organisations en France, en Europe et en Afrique sur les enjeux de sécurité des systèmes d’information, de gouvernance des données et d’adoption responsable de l’IA. Je réalise des audits cybersécurité et des audits BPI, intervient en remédiation d’urgence et forme des équipes de toutes tailles à la sensibilisation cyber, à l’IA et à Copilot. Egalement CEO fondateur d’Adamentis (datacenter éco-responsable, Pyrénées-Orientales) et de POD Informatique (ESN).

→ Cet article vous a parlé ? Partagez-le autour de vous. Et si vous voulez former vos équipes ou réaliser un audit, contactez-moi directement